サイバー攻撃は日々進化しており、従来のウイルスやフィッシング詐欺に加えて、新たな手口が次々と出現しています。

その中でも最近注目されているのが「ClickFix(クリックフィックス)攻撃」です。

ClickFix攻撃の大きな特徴は「ショートカットキー」を悪用する点にあります。

一見すると安全に思える操作を利用し、ユーザーに気づかれないままマルウェアを侵入させるため、被害が拡大しやすいのが危険なポイントです。

この記事では、ClickFix攻撃の仕組みや実際の被害、そして個人・企業が取るべき効果的な対策を、わかりやすく解説していきます。

ClickFix(クリックフィックス)攻撃とは?

Windowsのショートカットキーやショートカットファイルを悪用してマルウェアに感染させるサイバー攻撃の一種

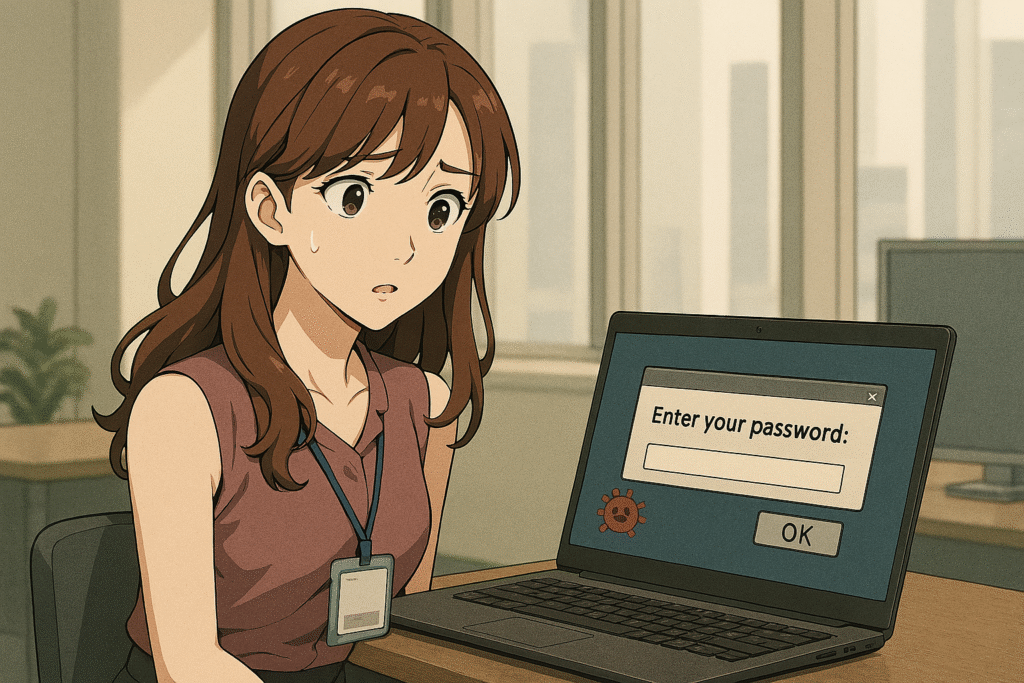

攻撃者は正規のファイルに見せかけた「偽のショートカット」を作成し、ユーザーに開かせることで不正プログラムを起動させます。

典型的な手口としては、業務資料やアプリの起動アイコンに似せたショートカットファイルをメール添付やクラウド経由で送りつけ、ユーザーがクリックした瞬間に裏でマルウェアをダウンロード・実行させるというものです。

結果として、情報流出・不正アクセス・PCの遠隔操作など深刻な被害につながります。

従来のフィッシングやマルウェア攻撃との違いは「ユーザーが自然に行うショートカット実行」という操作を悪用している点です。

これによりセキュリティ対策をすり抜けやすく、発見や防御が難しい新しい脅威として警戒されています。

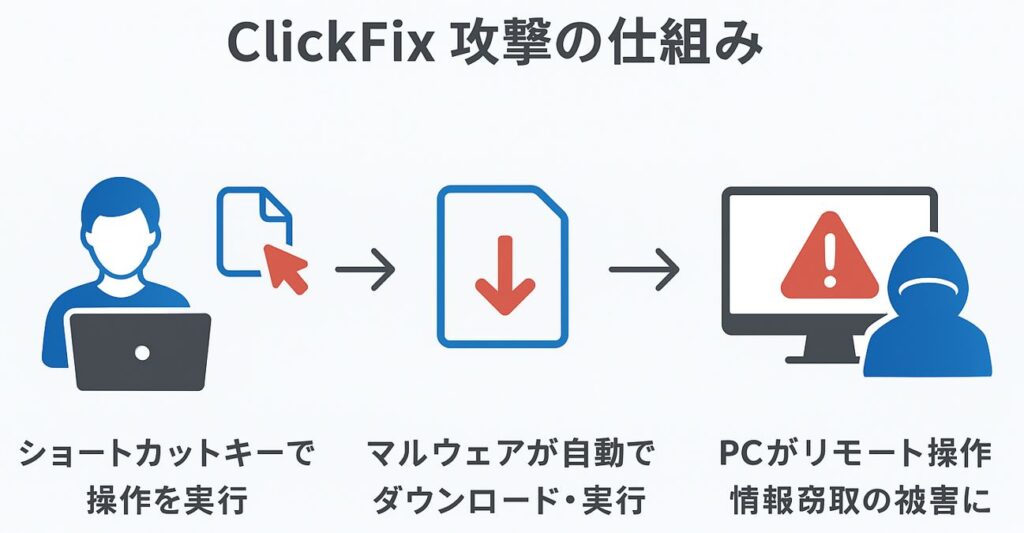

ClickFix攻撃の仕組みと流れ

ClickFix攻撃は、ショートカットキーの操作を悪用してマルウェアを侵入させる攻撃手法です。

その仕組みと流れを整理すると、以下の通りです。

- クリップボードに悪意のあるコマンドをセット

特定のページやボタンをクリックさせてクリップボードに悪意のあるコマンドをセットさせます - ショートカットキー操作を実行させる

攻撃者はユーザーに、不正なショートカットキーやショートカットファイルを実行させます - マルウェアが自動で動作

ショートカット実行と同時に、裏でマルウェアがダウンロード・起動されます - PCが乗っ取られる

感染後は、リモート操作・機密情報の窃取・他システムへの攻撃拡大といった被害が発生します。

- 人間であることを証明する為にボタン(私はロボットではありませんなど)をクリックしてください →(クリップボードにセット)

- WindowsキーとRを同時に押してください →(ファイル名を指定して実行が開く)

- CtrlキーとVを同時に押してください →(ファイル名を指定して実行する蘭に貼り付けられる)

- Enterを押してください →(ファイル名を指定して実行する蘭に貼り付けたプログラムが実行される → 感染)

ClickFix攻撃の特徴は、「ユーザー自身の自然な操作」を利用することで警戒心を下げ、セキュリティソフトの検知を回避しやすい点です。

そのため従来のマルウェアよりも発見が難しく、深刻な被害につながりやすいのです。

被害事例と影響

ClickFix攻撃による被害は、情報流出・アカウント乗っ取り・業務停止など、個人にも企業にも深刻な影響を及ぼします。

たとえば、海外ではClickFixを悪用した攻撃により、企業の従業員アカウントが乗っ取られ、顧客データが大規模に流出した事例が報告されています。

国内でも、業務メールをきっかけに感染が拡大し、システムが一時的に停止する被害が確認されています。

個人ユーザーの場合は、SNSやオンラインサービスのアカウントが奪われることで金銭的被害やプライバシー侵害に直結します。

一方、企業の場合は取引先や顧客への被害拡大につながり、信用失墜や経済的損失を招くリスクがあります。

このようにClickFix攻撃は、「個人の被害」から「企業全体のリスク」まで幅広く影響する脅威であり、誰もが無関係ではいられません。

最大143万円が必ず当たる!500円から始める高確率ロトくじ| 区分 | 被害内容 | 実際の事例(国内・海外) | 影響 |

|---|---|---|---|

| 個人 | 情報流出(パスワード・個人情報の盗難) | 海外:SNSアカウントが不正アクセスを受け、勝手に投稿が行われる国内:オンライン決済情報が流出し、不正利用 | 金銭的被害・プライバシー侵害・詐欺被害 |

| 個人 | アカウント乗っ取り | 国内:メールアカウントが乗っ取られ、知人に不正リンクが送信 | 信頼失墜・二次被害の拡大 |

| 企業 | 業務停止(システムの遠隔操作・破壊) | 海外:大手企業の内部ネットワークがマルウェアに感染し、一時的に業務停止国内:中小企業でファイルサーバーが暗号化され利用不能に | 生産性低下・顧客対応の遅延・損害賠償リスク |

| 企業 | 機密情報流出(取引先データ・社内文書) | 国内:取引先の情報が窃取され、ダークウェブで販売された事例あり | 信用失墜・法的リスク・株価下落 |

ClickFix攻撃を防ぐための対策

ClickFix攻撃を防ぐためには、基本のセキュリティ対策と日常的な注意が不可欠です。

基本のセキュリティ対策

- OSやアプリのアップデート:常に最新の状態に保つことで、脆弱性を悪用されるリスクを減らせます。

- セキュリティソフトの導入:不正な動作を検知し、感染を未然に防ぐ効果があります。

個人ユーザーができること

- 不審なショートカットファイルを開かない:業務資料やアプリに見せかけた偽ファイルに注意。

- メール添付やダウンロードの確認:差出人やファイルの拡張子をチェックしてから実行する。

企業での対応策

- ゼロトラスト環境の導入:内部ネットワークでも常にアクセスを検証する仕組みを取り入れる。

- 社員教育とセキュリティ啓発:従業員が攻撃手口を理解し、不審な操作を避ける意識を持つことが重要。

ClickFix攻撃は「ユーザーの自然な操作」を悪用するため、完全に防ぐことは難しいとされています。

しかし、基本的なセキュリティ対策の徹底と、個人・企業双方の意識向上によって、被害を最小限に抑えることが可能です。

自社にピッタリなIT製品やシステム開発会社が見つかる【発注ナビ】| 区分 | 対策内容 | 具体例 |

|---|---|---|

| 基本のセキュリティ対策 | OS・アプリの最新化 | Windows Update、Office の最新版適用 |

| セキュリティソフト導入 | ウイルス対策ソフト、EDRの活用 | |

| 個人ユーザー向け | 不審なショートカットファイルを開かない | 添付された .lnk ファイルは即削除 |

| メール添付・ダウンロード時の確認 | 送信元の確認、公式サイト以外からのダウンロード回避 | |

| 企業向け | ゼロトラスト環境の導入 | アクセス制御・多要素認証の徹底 |

| 社員教育と啓発活動 | フィッシング訓練、セキュリティ研修 |

ショートカットキーを狙う新手口に警戒を

ClickFix攻撃は、従来のマルウェア手法とは異なり、ショートカットキーを悪用する新しいタイプの脅威です。

セキュリティ研究者の間でも、今後はさらに増加する可能性が高いと予測されています。

個人ユーザーでも企業でも共通して重要なのは、「不審なショートカットファイルは開かない」という基本的な意識です。

加えて、OSやアプリのアップデート、セキュリティソフトの導入、社員教育など、日常的なセキュリティ習慣を徹底することが最大の防御になります。

「すぐにできる基本対策を積み重ねれば、被害を未然に防ぐことは十分可能です。」

安心感を持ちつつ、できることから実践していきましょう。

「収入がここ数年、全然上がってないんだけど、これって普通?他社の事例やどうやったら年収が上がるか教えて欲しい。」こんなお悩みをお持ちでしたら【社内SEの転職に強い社内SE転職ナビ】へ